Forensic Toolkit® (FTK®): Reconocido alrededor del Mundo como el Estandar en Software de Informática Forense.

| enterprise_3_0.pdf | |

| File Size: | 677 kb |

| File Type: | |

| brochure_ftk.pdf | |

| File Size: | 1431 kb |

| File Type: | |

| brochure_ftk_visualization.pdf | |

| File Size: | 1350 kb |

| File Type: | |

FTK es una plataforma de investigaciones digitales aprobada por tribunales, que esta diseñada para ser veloz, analítica y contar con escalabilidad de clase empresarial. Conocido por su interfaz intuitiva, el análisis de correo electrónico, las vistas personalizadas de datos y su estabilidad, FTK establece el marco para una expansión sin problemas, por lo que su solución de informática forense puede crecer de acuerdo a las necesidades de su organización.

Adicionalmente, AccessData ofrece nuevos módulos de expansión, entregando el primer software de esta industria con capacidad de análisis y con visualización de última generación. Estos módulos se integran con FTK para crear la plataforma de informática forense más completa en el mercado.

Cerberus

Cerberus es una tecnología de clasificación de malware que está disponible como accesorio para FTK 4. El primer paso hacia la ingeniería inversa automatizada. Cerberus califica las amenazas y hace un análisis de desmontaje para determinar tanto el comportamiento como la intención de binarios sospechosos.

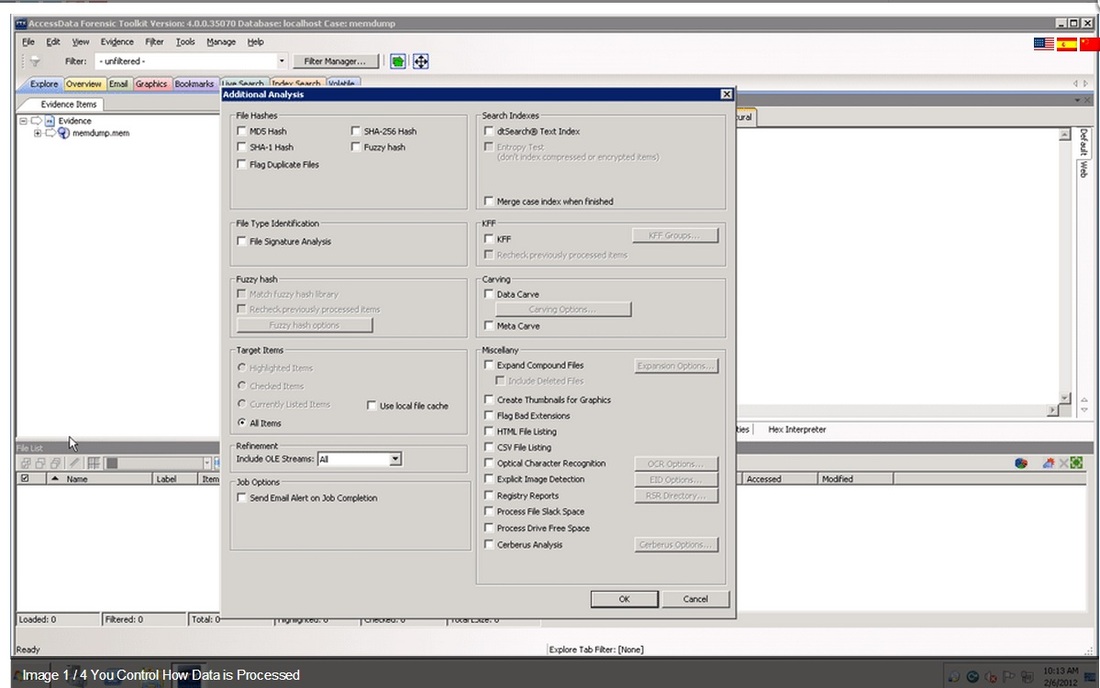

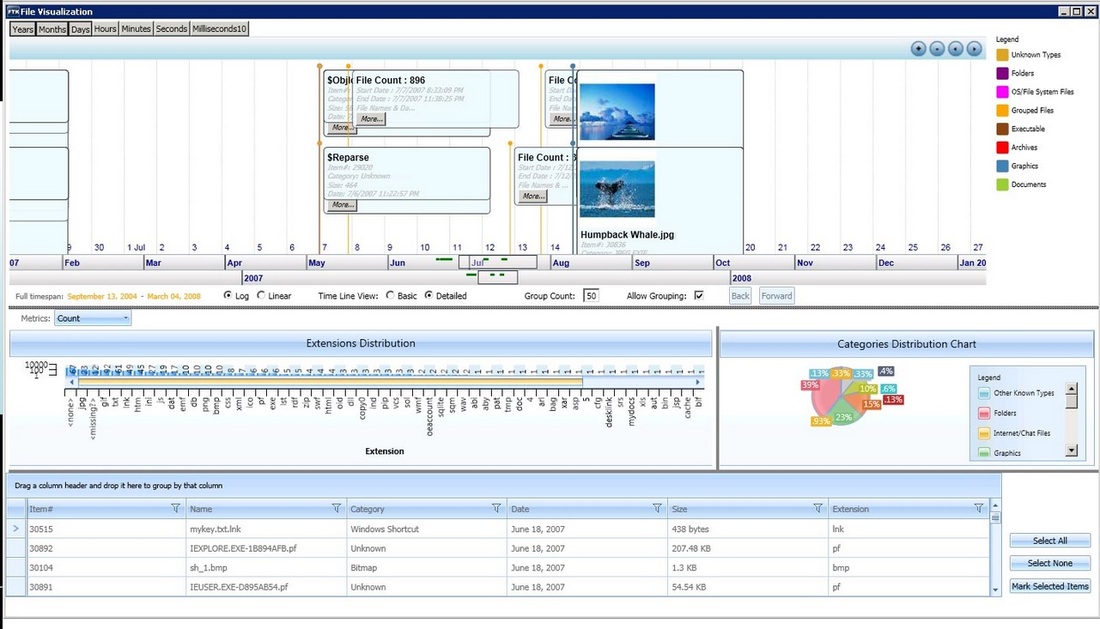

Visualización

Vista de datos en varios formatos, incluyendo líneas de tiempo, gráficos de clúster, gráficos circulares y más. Determine rápidamente las relaciones en los datos, encuentre piezas claves de información y genere informes que son fácilmente entendidos por los abogados, los Oficiales de Información (CIOs) u otros investigadores.

Adicionalmente, AccessData ofrece nuevos módulos de expansión, entregando el primer software de esta industria con capacidad de análisis y con visualización de última generación. Estos módulos se integran con FTK para crear la plataforma de informática forense más completa en el mercado.

Cerberus

Cerberus es una tecnología de clasificación de malware que está disponible como accesorio para FTK 4. El primer paso hacia la ingeniería inversa automatizada. Cerberus califica las amenazas y hace un análisis de desmontaje para determinar tanto el comportamiento como la intención de binarios sospechosos.

Visualización

Vista de datos en varios formatos, incluyendo líneas de tiempo, gráficos de clúster, gráficos circulares y más. Determine rápidamente las relaciones en los datos, encuentre piezas claves de información y genere informes que son fácilmente entendidos por los abogados, los Oficiales de Información (CIOs) u otros investigadores.

- Obtenga imágenes, procese un amplio rango de tipos de datos, desde imágenes forenses hasta archivos de correos electrónicos, análisis del registro, conducción de una investigación, desencriptado de archivos, romper passwords, así como construir un reporte al utilizar una sola solución.

- Recuperación de passwords desde más de 100 aplicaciones.

- Biblioteca KFF de hash con 45 millones de hashes.

- Análisis avanzado y automatizado sin necesidad del scripting.

A diferencia de otros productos en el mercado, FTK funciona con bases de datos, lo que evita experimentar el crashing asociado con las herramientas que funcionan con la memoria. Adicionalmente, los componentes de FTK están divididos en compartimientos, por lo que, por ejemplo, si el GUI deja de responder o tiene un crash, los procesadores continúan analizando datos.

FTK se diferencia frente a otras soluciones de informática forense, ya que procesa datos inmediatamente, por lo usted no pierde tiempo al esperar que se ejecuten las búsquedas durante la fase de análisis. Este producto se diseñó para ofrecer el procesamiento forense más rápido, preciso y consistente, con procesamiento distribuido y un verdadero apoyo de plataformas multi-thread y multi-core. Cada copia de FTK incluye un total de 4 procesadores – 1 en la computadora del examinador y 3 distribuidos. Si usted está interesado en que múltiples examinadores compartan un sistema de procesamiento común y una base de datos centralizada para realizar análisis en colaboración, contacte a nuestro representante de ventas para solicitar información sobre AccessData Lab.

- El Procesamiento con asistente garantiza que ningún dato sea omitido.

- Con funciones de Cancelación/Pausa/Continuar

- Estatus de procesamiento en tiempo real

- Regulador de velocidad de los recursos del CPU

- Notificación por E-mail al finalizar el procesamiento

- Refinado previo y posterior al procesamiento

- Dispositivo de Carving avanzado que le permite especificar criterios de búsqueda como tamaño de archivo, tipo de datos y tamaño de pixel, para reducir la cantidad de datos irrelevantes extraídos, mientras que se incrementa la minuciosidad general del análisis.

Instale un agente persistente o "disolvente" en una sola computadora para habilitar el análisis remoto y las capacidades de respuesta a incidentes de AD Enterprise. Prevea, adquiera y analice datos del disco duro, de aparatos periféricos y datos volátiles de memoria en sistemas operativos de Apple®, UNIX® y Linux®. Desinstale el agente en cualquier momento y conéctelo a otra computadora para realizar un análisis de múltiples computadoras.

- Despliegue sencillo del agente con asistente.

- Montaje remoto y seguro del aparato, utilizando el agente Pico.

- Analiza los sistemas operativos de Windows® (32- y 64-bit), Apple®, UNIX® y Linux®.

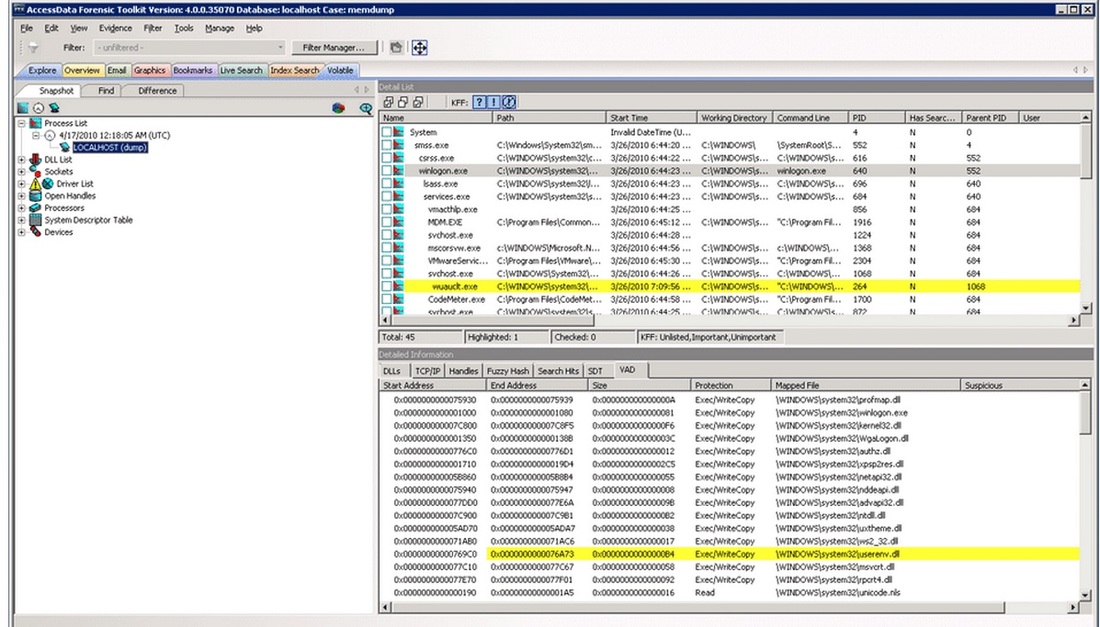

- Análisis integral de datos volatiles.

- Análisis de RAM Estática, desde una imagen o frente a un sistema vivo.

- Enumere todos los procesos en ejecución, incluyendo aquellos ocultos por rootkits y despliegue DLL asociados, conexiones y controladores de redes en su contexto.

- Interrumpa un proceso y los DLL asociados para realizar un análisis posterior con herramientas adicionales.

- La búsqueda en la secuencia de la memoria le permite identificar accesos en la memoria y mapear automáticamente sus asociaciones con cualquier proceso, DLL o una pieza de espacio sin asignar y eliminar el artículo que corresponda.

- Actualmente, FTK 4 ofrece el análisis de árbol VAD, exponiendo los artefactos registrados en la memoria, analizando sus componentes y desplegando la información utilizada desde la memoria.

- Procesa atributos metadata de B-Trees

- Capacidad de análisis para PLIST

- Capacidad de análisis para base de datos SQLite

- Capacidad de análisis para Apple DMG e imagen de disco DD_DMG

- Capacidad de análisis para archivos JSON

- Capacidad de análisis de más de 700 imágenes, archivos y tipos de archivos.

- Notes NSF, Outlook PST/OST, Exchange EDB, Outlook Express DBX, Eudora, EML (Microsoft Internet Mail, Earthlink, Thunderbird, Quickmail, etc.), Netscape, AOL and RFC 833

- Procesa y analiza DMG (comprimidos y descomprimidos), Ext4, exFAT, VxFS (Veritas File System), Microsoft VHD (Microsoft Virtual Hard Disk), Blackberry IPD archivos de respaldo, Android YAFFS / YAFFS 2 y muchos más.

- Crea y procesa imágenes en Formato Forense Avanzado -Advanced Forensic Format (AFF)-.

FTK procesa y clasifica sus datos al instante con la finalidad de realizar la búsqueda y el análisis más rápido que los otros productos. Al aprovechar el poderoso dispositivo dtSearch, así como el dispositivo completo de expresiones regulares, FTK produce resultados veloces y acertados.

- Desencripta automáticamente (con credenciales apropiadas) Credant, SafeBoot, Utimaco, SafeGuard Enterprise y Easy, EFS, PGP, GuardianEdge, Pointsec y S/MIME.

- FTK es la única solución de informática forense que puede identificar PDFs encriptados.

Esta tecnología de detección de imágenes no solo reconoce tonos de piel, sino que se ha programado con una biblioteca de más de 30,000 imágenes que permiten identificar, automáticamente, potenciales imágenes pornográficas.

- Genera reportes detallados en formatos originales, HTML, PDF, XML, RTF, entre otros – incluyendo enlaces hacia la evidencia original.

- Define reportes de registro complementario – Registry Supplemental Reports (RSR)- previamente y durante el procesamiento, así como en los análisis adicionales.

- Identifique cuales archivos no pueden ser procesados, clasificados o indexados con el reporte Processing Exception/Case Info.

- Genere un CSV de los archivos procesados que pueden ser importados a formato Excel o a una aplicación de base de datos.

- Exporte MSGs para todos los tipos de email soportados.

PANTALLAS:

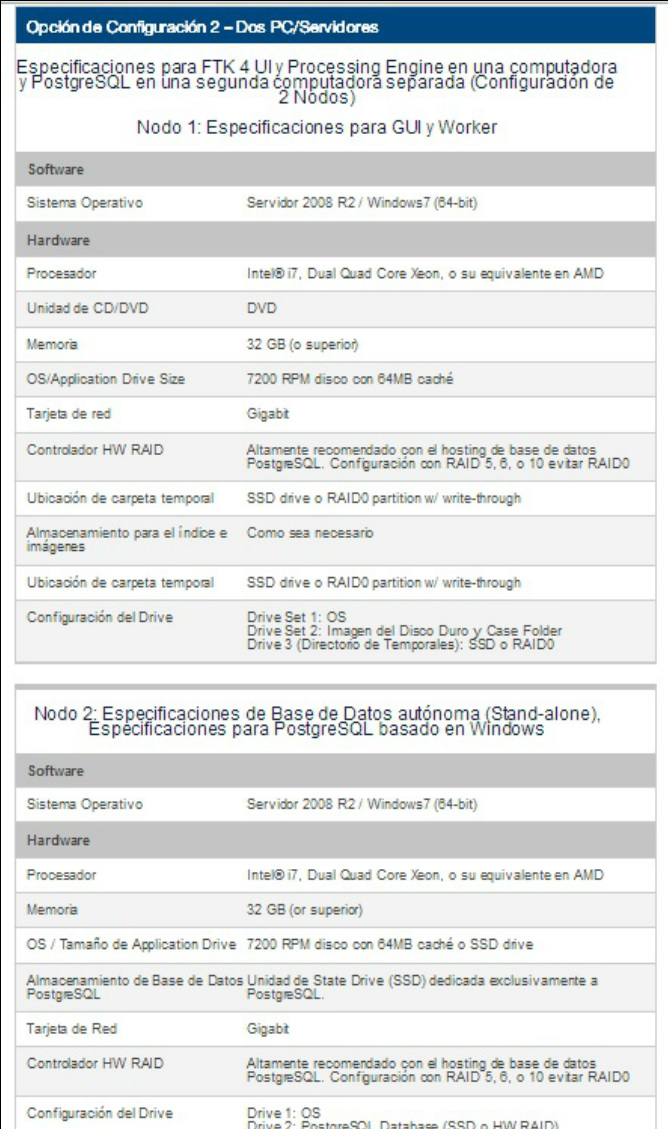

1) CONTROLE COMO SE PROCESAN LOS DATOS.

1) CONTROLE COMO SE PROCESAN LOS DATOS.

2) MODULO DE VISUALIZACIóN: Línea Del Tiempo General de Email

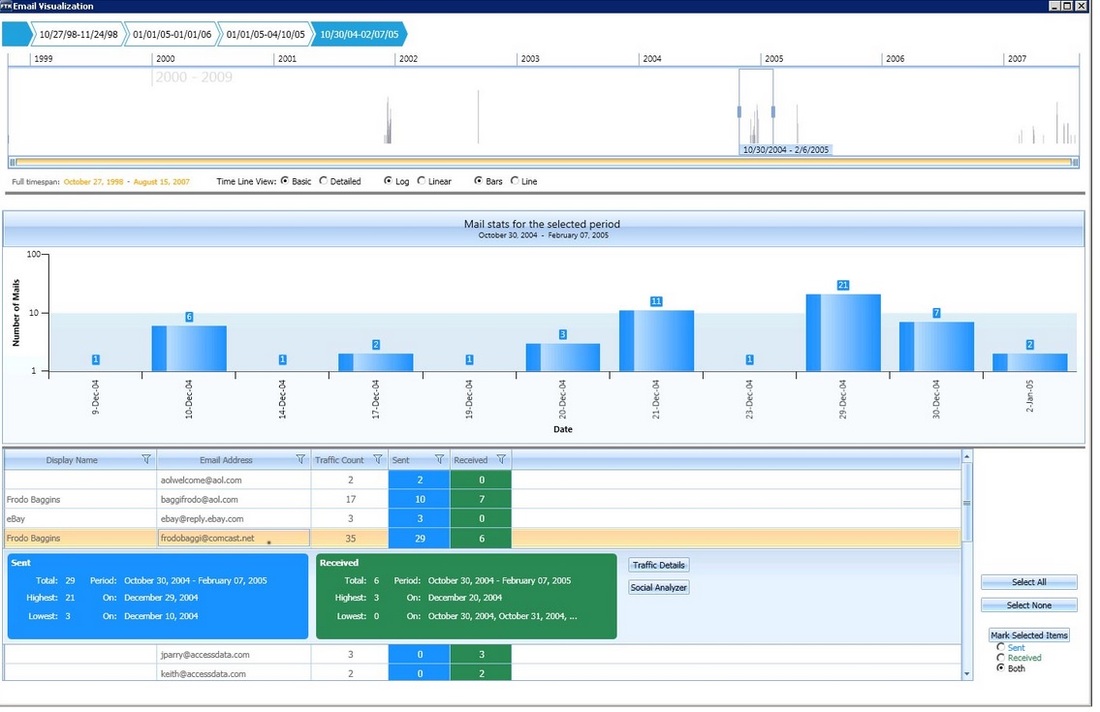

3) MODULO DE VISUALIZACION: Línea del Tiempo Detallada del Archivo

4) ANÁLISIS VOLATIL

FTK Versus ENCASE

El próximo video de 30 minutos le muestra cómo funciona FTK.

Análisis de Visualización Gráfico.

Análisis de Memoria.

Detección de Imágenes Explicitas.

FTK Enterprise de Nodo Unico (Enterprise Single Node)

FTK 3: Mac Computer Analysis - AccessData

Caso de Estudio #1:

Caso de Estudio #2: